해커가 은행·주식계좌, 가상자산 탈취 가능

금융보안원, 회원 금융사에 대응방안 전파

"모니터링 강화, 추가 인증수단 적용 고려"

[서울=뉴스핌] 김연순 기자 = SK텔레콤이 해킹에 의한 악성코드 공격으로 가입자 고유식별번호 등 유심(USIM) 관련 정보가 유출된 가운데 금융피해 발생 우려가 커지고 있다. 유출된 유심 정보로 해커가 문자 인증번호를 통해 인터넷뱅킹을 시도할 수 있고 가상자산과 주식계좌에 로그인해 금융 자산을 탈취할 수 있기 때문이다.

28일 금융권과 금융당국에 따르면 금융보안원(금보원)은 최근 SKT 유심정보 해킹 관련 금융권 영향 검토를 통해 대응방안을 회원 금융사(은행 보험 증권 카드사 등) 200여 곳에 전파했다.

금융보안원 관계자는 "(금보원이) 권고한 대응방안은 모니터링 강화, 추가 인증수단 적용 고려와 함께 고객 휴대폰이 동작하지 않는 경우 통신사와 금융회사에 연락하도록 안내했다"고 설명했다.

앞서 해킹 당시 SK텔레콤에서 유출된 것으로 추정되는 정보는 이동가입자식별번호(IMSI), 단말기고유번호(IMEI), 유심 일련번호(ICCID), 유심 인증키 등으로, 디지털 신분증에 해당하는 매우 중요한 정보다. 유심 정보 유출로 인한 2차 피해는 스푸핑 공격이 거론된다. 스푸핑이란 공격자가 타인의 이동가입자식별번호 정보를 도용해 마치 정당한 사용자인 것처럼 네트워크에 접속할 수 있는 걸 의미한다. 이를 통해 전화 내용과 문자 메시지 정보를 탈취하고, 사용자의 위치를 추적하거나 과금 피해를 입히는 것이 가능해진다.

특히 전문가들은 스푸핑 공격 중에서도 '심 스와핑' 공격을 우려하고 있다. 심 스와핑은 피해자 휴대전화의 유심 정보를 복제해 피해자의 개인정보나 은행, 가상화폐 계좌를 만들어 금융자산을 훔치는 신종 해킹 수법이다.

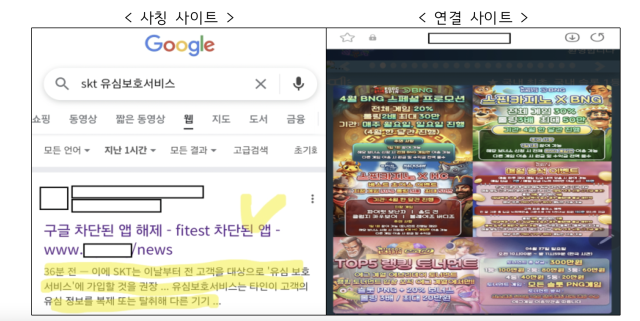

입수한 개인정보(이름, 생년월일, 전화번호, 주민등록번호 등)를 이용해 '휴대폰 분실' 또는 '기기 변경'을 이유로 기존 유심카드 대신 새 유심카드를 발급받아 번호를 탈취한다. 이후 피해자의 전화번호로 오는 인증번호(SMS 인증)를 자기 유심카드로 받게 되고, 이를 이용해 피해자의 금융계좌 로그인, 가상자산 거래소 접속, SNS 계정 탈취 등을 시도하게 된다. 대포폰이나 대포 차량 구매에 악용될 가능성도 있고, 소액 결제로 게임 아이템을 구매해 현금화를 시도할 수도 있다.

금보원도 금융사 대응방안에서 "유출된 유심 정보를 이용해 유심을 복제해 공격하는 심 스와핑 공격 발생 가능성이 존재하며, 심 스와핑 공격으로 SMS 휴대폰 본인 인증이 무력화될 수 있다"고 우려했다.

그러면서 금보원은 모바일 금융서비스 중 휴대폰 본인 인증 만으로 인증이 완료되는 경우에는 앱 인증 등 추가 인증수단 적용을 고려하고 모니터링을 강화할 필요가 있다고 밝혔다. 모바일 금융 앱의 경우 기기정보를 수집하고 있다면 심 스와핑 공격이 일어날 경우 기기변경으로 인한 기기정보 변경이 발생하기 때문에 기기정보 변경 고객에 대한 추가 인증이 필요하다는 설명이다.

이와 함께 금보원은 사용하는 휴대폰이 갑자기 동작하지 않을 경우에는 신속하게 통신사, 금융회사 등에 연락하도록 고객에게 안내하는 방안 등도 제안했다.

y2kid@newspim.com

![[SKT 유심 해킹 사태] “복제 심 즉각 탐지·차단 가능... 과도한 불안감 경계해야”](https://img.etnews.com/news/article/2025/04/28/news-p.v1.20250428.0323c442ef4c44e0b5d1673d52ba7e70_P1.jpg)

![[속보] SKT "유심 복제 피해 시 책임 보상…5월 내 유심 600만개 확보"](https://ypzxxdrj8709.edge.naverncp.com/data2/content/image/2025/04/27/.cache/512/20250427580353.jpg)

![SKT 해킹 틈탄 '유심 교체' 피싱·스미싱 기승 [디지털포스트 모닝픽]](https://www.ilovepc.co.kr/news/photo/202504/54153_147549_5652.jpeg)