【 청년일보 】 SKT 내부 시스템이 해커에 의해 침해당해 일부 고객의 유심(USIM) 정보가 유출되면서, '심 스와핑(SIM Swapping)'에 대한 우려가 커지고 있다.

23일 통신업계에 따르면 SKT가 사내 시스템에 악성 코드를 심는 해킹 공격을 당하면서 유출된 것으로 의심되는 유심 관련 정보는 이동가입자식별번호(IMSI), 단말기 고유식별번호(IMEI), 유심 인증키 등이다.

SKT는 고객의 주민등록번호, 주소, 이메일 같은 민감한 개인정보나 금융 정보는 유출되지 않았다고 밝혔지만, 업계 안팎에선 유심이 가입자의 식별·인증 정보를 저장하는 '디지털 신원' 역할을 해왔다는 점에서 사안이 가벼운 것은 아니라는 주장이다.

실제로 유심 정보를 도용해 복제한 뒤에 금전적·사회적 피해를 준 '심 스와핑' 사례들이 국내외에서 심심찮게 물의를 일으켰다.

트위터(현 X)를 만든 잭 도시 전 최고경영자(CEO)의 경우 지난 2019년 심 스와핑에 당해 그의 트위터 계정이 인종차별적인 글로 도배된 적이 있었다. 또 2021년 미국 통신사 T모바일 고객 수백명이 심 스와핑 피해를 본 일도 있다.

국내에서 심 스와핑이 문제가 됐던 것은 2022년 초로, 서울경찰청 사이버범죄수사대가 약 40건의 심 스와핑 피해 의심 사례에 대해 수사를 진행했다.

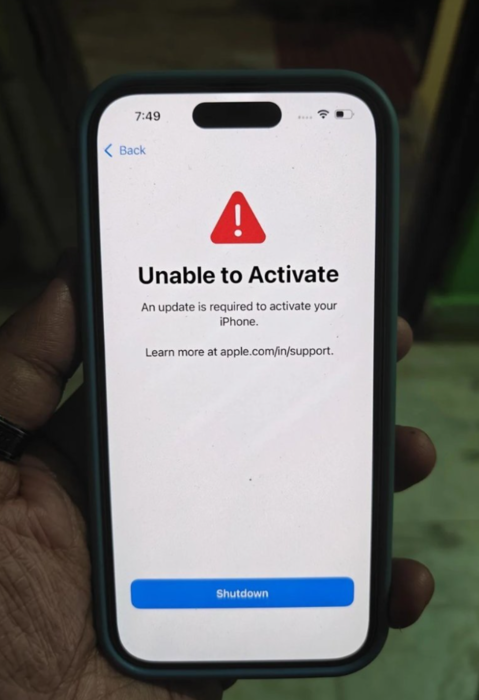

당시 피해자들은 휴대전화가 갑자기 먹통이 되고 '단말기가 변경됐다'는 알림을 받은 뒤 적게는 수백만 원에서, 많게는 2억7천만원 상당의 가상자산을 도난 당했다고 진술했다.

이들의 휴대전화에서 통신 이상이 생겼던 것은 범행 주체가 탈취한 유심 정보로 복제 유심을 만들어 다른 단말기에 넣은 뒤 피해자의 회선인 양 사용하면서 본래의 휴대전화 통신이 끊겼기 때문이다.

당시 피해자들이 이용한 통신사가 동일했다는 점에서 피해자 휴대전화가 분실되는 등의 물리적인 유심 탈취로 피해가 벌어졌을 가능성보다는 통신사 서버 해킹 등의 사이버 공격으로 유심 정보가 유출됐을 것이라는 추정에 힘이 실렸다.

해당 통신사가 해킹 공격을 받았는지 여부는 이후 명확히 드러난 바 없다.

다만, 피해자 일부가 개인정보보호위원회 산하 개인정보분쟁조정위원회를 통해 유심 변경 당시 기지국 정보 제공 등 관련 증거를 요구하며 진상 규명을 시도했던 것으로 전해진다.

이번에 유심 정보 유출이 빚어진 SKT 측도 털린 정보를 사용한 불법 유심 제조 가능성을 의식하고 있다.

SKT 측은 "최악의 경우 불법 유심 제조 등에 악용될 소지가 있지만 당사는 불법 유심 기기 변경 및 비정상 인증 시도 차단(FDS)을 강화하고 피해 의심 징후 발견 시 즉각적인 이용 정지 및 안내 조치를 하고 있어 관련 문제가 발생할 가능성은 매우 낮다"고 밝혔다.

그럼에도 가상자산에 투자한 SKT 이용자들은 혹시 모를 자산 탈취에 대비해 회사 측이 제시한 사고 예방 수단 외에도 적극적인 방안을 찾는 모습이다.

해커들이 주로 해외망을 사용한다는 점에서 해외에서의 통신 이용을 차단하는 부가서비스 등록이나 휴대전화 운영체계에서 유심 비밀번호를 설정하는 방법이 공유되고 있다. 유심 변경이 가장 궁극적인 안전 조치라는 조언도 투자자 커뮤니티 등에서 나오고 있다.

【 청년일보=이창현 기자 】

![[단독] SKT, 통신서버 '심장'이 뚫렸다…중앙서버 HSS 해킹](https://newsimg.sedaily.com/2025/04/22/2GRMDX4NBF_3.jpg)