114381625757888867669235779976146612010218296721242362562561842935706935245733897830597123563958705058989075147599290026879543541

이 숫자 배열은 129자리로 이뤄진 하나의 커다란 수입니다. ‘일십백천만…’ 같은 단위를 붙이기에도 너무 커서 그냥 RSA-129라고 부릅니다. 이 수를 소인수분해하면 어떻게 될까요. 중학교 수학 교과서에 나오는 소인수분해는 어떤 숫자를 소수(素數)들의 곱으로 표현하는 겁니다. 소수는 2, 3, 5, 7, 11, 13, 17, 19… 등 1과 자기자신 외 어떤 수로도 더 이상 나눠지지 않는 수고요. 소인수분해는 쉽게 말해 가장 잘게 나눌 수 있을 때까지 나누는 계산입니다.

어떤 수를 소인수분해하는 방법은 2, 3, 5, 7… 등 소수들을 차례로 그 수와 나눗셈을 해보는 것입니다. 가령 6은 2로 나눠지고 몫이 3이니까 2 X 3, 91은 2, 3, 5로는 안 나눠지지만 7로 나눠지고 몫은 13이니 7 X 13입니다. 마찬가지로 151709은 211 X 719입니다. 이 정도로 큰 수는 사람이 계산하기에 상당한 시간이 걸릴 뿐 아니라 211과 719가 소수인지 아니면 다른 수로 더 나눠지는지를 한눈에 알기도 어렵겠죠. 슈퍼컴퓨터는 쉽게 계산하겠지만 계산법은 사람과 다르지 않아서 151709보다 훨씬 큰 수를 소인수분해하려면 사실상 계산 불가능한 수준으로 터무니없이 긴 시간을 필요로 합니다.

RSA-129가 대표적인 ‘훨씬 큰 수’입니다. 이 수를 소인수분해하면 3490529510847650949147849619903898133417764638493387843990820577 X 32769132993266709549961988190834461413177642967992942539798288533가 됩니다. 결과물인 두 수가 소수라는 것도 놀라운 일이죠. 이보다도 더 큰 617자리의 RSA-2048 같은 수도 있습니다. 현재 암호 알고리즘은 이렇게 큰 수를 힌트(공개키)로 주고 이를 소인수분해해야만 풀 수 있게 설계돼 있습니다. 정보 수신자만 가진 추가 힌트 없이는 제3자가 슈퍼컴퓨터를 동원해도 풀 수 없는 것이죠.

양자컴퓨터는 앞서 설명했든 0과 1의 디지털 정보를 중첩한 큐비트 단위로 빠른 병렬 연산이 가능하기 때문에 언젠가 소인수분해 암호를 무너뜨릴 수 있다는 우려가 제기됩니다. 당장은 양자컴퓨터 성능 한계로 인해 현실화하지 않더라도, 이론적으로는 슈퍼컴퓨터보다 ‘비교적’ 짧은 시간에 소인수분해를 해낼 수 있는 양자컴퓨터 알고리즘 ‘쇼어 알고리즘’이 존재합니다. 지난해 노벨물리학상 유력 후보로도 거론됐던 피터 쇼어가 만든 알고리즘이죠.

종종 양자컴퓨터 신기술이 발표될 때 비트코인이 하락하는 것도 이 때문입니다. 비트코인 같은 암호화폐는 말그대로 블록체인이라는 안전한 암호를 기반으로 가치를 보존할 수 있는 화폐인데 양자컴퓨터 시대가 된다면 얘기가 달라질 수 있다는 우려가 반영되는 것이죠. 물론 현실화하려면 지금으로서는 어려운 수백만 큐비트의 양자컴퓨터가 동원돼야 한다는 게 업계 평가입니다.

어쨌든 미래에는 현실화할 수 있다는 뜻이니 미리 대비도 해야겠죠. 양자컴퓨터가 창이라면 이를 막는 방패로 개발되고 있는 새로운 암호가 ‘양자내성암호(PQC)’입니다. PQC는 이름에 양자가 들어갔지만 엄밀히 말하면 양자기술은 아닙니다. 소인수분해를 대신해 양자컴퓨터 공격을 막을 새로운 알고리즘 기술이죠.

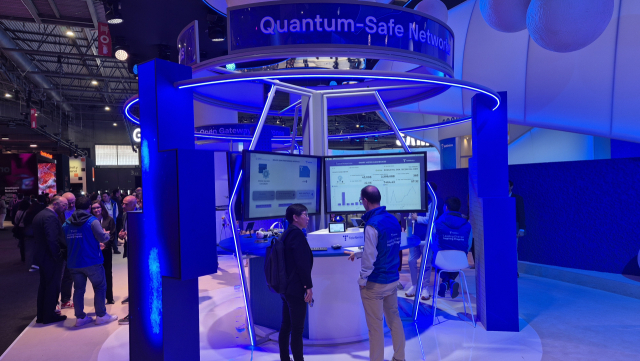

전 세계적으로 ‘PQC 표준’이 되기 위한 경쟁이 치열합니다. 2022년 미국 국립표준기술연구소(NIST)는 PQC 표준 후보 4종을 정한 바 있습니다. 국내에서도 최근 삼성전자가 스마트폰 ‘갤럭시S25’에, LG유플러스가 AI 서비스에 PQC를 적용했고 과학기술정보통신부는 2035년 국내 암호 체계를 PQC로 전환하기 위해 올해 에너지, 의료, 행정 3개 분야에서 시범 사업자를 선정할 방침입니다. 이번주 스페인 바르셀로나에서 열린 세계 최대 이동통신 전시회 ‘모바일월드콩그레스(MWC) 2025’에서도 PQC를 포함한 양자 보안 기술들이 대거 공개됐습니다. 통신사들도 양자컴퓨터 시대에 맞춰 보안 업그레이드 수요가 커진 것이죠.

양자역학을 직접 응용한 암호도 있습니다. 바로 양자키분배(QKD)입니다. 이 역시 양자컴퓨터와 비슷하게 0과 1의 디지털 정보를 중첩해서 갖는 입자를 정보전달 수단으로 씁니다. 입자는 전달 도중에는 0으로도 1로도 보이기 때문에 제3자가 중간에서 엿보는 해킹과 도청이 불가능합니다. 게다가 앞서 입자의 양자중첩 상태는 외부 영향을 받으면 왜곡된다고 했죠. 제3자가 엿본다면 이 자체가 입자의 양자중첩 상태에 영향을 줘 정보가 파괴돼 버립니다. 원천적으로 해킹이 불가능하다고 말하는 이유죠. 양자컴퓨터라는 창에 대한 방패는 아니지만 어쨌든 또다른 단단한 방패인 셈입니다.

정보는 ‘양자키’를 가진 수신자만 제대로 볼 수 있으며 양자키를 안전하게 전달해주는 기술이 QKD입니다. 엄밀히는 QKD를 포함한 암호 장비 일체가 ‘양자암호통신’을 구현하지만 그중에서도 핵심기술인 QKD와 양자암호통신이 동의어로 쓰이기도 합니다. QKD 역시 국내외 상용화가 추진되고 있으며 올 1월 SK스퀘어 자회사 아이디퀀티크(ID) 장비가 QKD 장비로는 최초로 국가 인증에 해당하는 국가정보원의 보안 검증을 받았습니다. QKD는 하드웨어이기 때문에 알고리즘, 즉 소프트웨어인 PQC와 동시에 사용하는 것도 가능하며 SK텔레콤 등이 기업용 통합 솔루션을 출시했습니다.

현재 양자암호통신 또는 줄여서 양자통신이라고 불리는 기술들은 이처럼 정보전달 과정에서 유출을 방지하는 양자암호를 적용한 통신을 말합니다. 정보전달 자체는 광통신으로 이뤄지죠. 반면에 정보전달 자체를 한층 효율화할 것으로 기대되는 또다른 양자기술이 있습니다. KT는 이번 MWC에서 “기존 양자암호통신이 양자를 이용해 암호키를 전달하는 기술이었다면 KT는 양자를 이용해 직접 데이터를 전달하는 기술을 통해 ‘양자인터넷’ 시대를 한단계 앞당길 계획”이라고 밝혔습니다. 다음 주제는 양자인터넷입니다.

![[이종호칼럼] 반도체 족쇄 풀고 인재 키워라](https://img.segye.com/content/image/2025/02/02/20250202509481.jpg)

![[건강칼럼] AMH 수치가 낮으면 난임인가요?](https://ypzxxdrj8709.edge.naverncp.com/data2/content/image/2025/03/03/.cache/512/20250303580084.jpg)

![[청년발언대] 진통제 제대로 알기: NSAIDs와 아세트아미노펜의 차이, 올바른 사용법](https://www.youthdaily.co.kr/data/photos/20250310/art_17414490538529_2332b7.jpg)