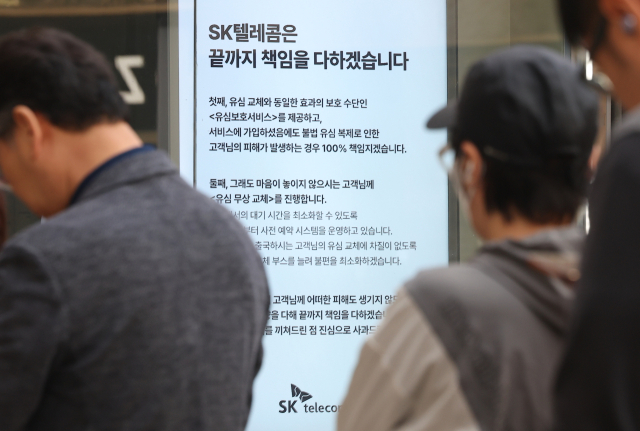

‘유심(USIM)과 이심(eSIM) 교체는 효과 있음’. ‘휴대전화 기기 교체는 효과 없음’.

2일 개인정보보호위원회가 SK텔레콤의 개인정보 유출 사고와 관련해 발표한 '유심 구성 및 유심 복제 방지대책'을 이렇게 요약했다.

SKT 해킹 사태로 유출된 개인정보로 인한 2차 피해를 막기 위한 안전하고도 간편한 방법은 유심이나 이심을 교체하는 것이다.

유심은 휴대전화에 삽입돼 기기 개통이나 네트워크를 인증하는 데 쓰이는 심을 뜻한다. 이심은 유심과 동일한 역할을 하지만 단말기에 내장된 칩에 통신사의 정보를 내려받는 형태의 심을 의미한다.

두 심 모두 가입자를 식별하는 역할을 한다. 유심이 물리적으로 교체하는 하드웨어라면 이심은 다운로드 방식의 소프트웨어라는 차이점이 있다.

개인정보위 관계자는 “이용자가 유심을 교체했다면 타인이 유심을 복제해 다른 휴대전화에 꽂았다고 하더라고 쓸 수 없게 된다”며 “유심을 바꾸면 가입자 식별번호(IMSI) 및 인증키(K)가 재발급돼 해커가 탈취한 정보와 매칭되지 않기 때문에 기존 정보는 더 이상 유효하지 않게 된다”고 설명했다.

이심 교체도 이와 같은 원리로 유심 정보를 도용해 복제한 뒤에 금전적·사회적 피해를 주는 심 스와핑을 방지할 수 있다고 개인정보위는 부연했다.

단말기 식별번호(IMEI)와 유심 정보를 묶어서 관리하는 ‘유심 보호 서비스’ 가입도 2차 피해를 막을 수 있다.

개인정보위 관계자는 “해당 서비스에 가입해 놓을 경우 (해커가 복제한 유심을) 다른 휴대전화에 삽입했더라도 해당 휴대전화는 작동이 안 된다”고 말했다.

KT나 LG유플러스 등 다른 통신사로 갈아타거나, 휴대전화 번호를 변경하는 것도 개인정보 유출 피해를 차단하는 좋은 방법이다.

통신사를 바꾸면 기존에 SKT의 홈가입자서버(HSS)에 누적됐던 정보가 삭제되기 때문에 해커가 복제한 유심을 통해 이용자를 식별하긴 어렵다.

전화번호를 변경하면 HSS 내 가입자 식별번호가 변경돼 해커가 탈취한 가입자 식별번호와 일치하지 않게 되면서 가입자 식별에 실패할 수밖에 없다.

다만 휴대전화 기기를 바꾸는 것은 소용이 없다.

개인정보위 관계자는 “기기 교체 시 HSS 내 정보는 그대로 유지돼 복제 유심 인증을 차단하는 데는 실효성이 없다”고 강조했다.

김기환 기자 kkh@segye.com

[ⓒ 세계일보 & Segye.com, 무단전재 및 재배포 금지]

![[보안기고] 모바일 보안의 본질을 다시 묻는다…유심 해킹사고 핵심포인트](https://www.dailysecu.com/news/photo/202505/165830_194322_416.jpg)

![유심 바꿔봤자? 계좌·연락처도 털린다? SKT 해킹 진실과 오해 [팩플]](https://pds.joongang.co.kr/news/component/htmlphoto_mmdata/202505/03/f64eed0d-cb1d-4065-953f-4ef59269f95a.jpg)

![[금주의 키워드] 유심](https://pds.joongang.co.kr/news/component/joongang_sunday/202505/03/95497b24-2aa2-48a7-828e-c9ecd26137c4.jpg)